Wat eruitziet als een gewone kabel, kan in werkelijkheid een hacktool zijn. De zogeheten O.MG Cable lijkt identiek aan een normale USB‑ of Lightning‑kabel, maar kan toetsaanslagen uitvoeren, data stelen en zelfs op afstand worden aangestuurd zonder dat je iets merkt.

Hetzelfde risico geldt voor ogenschijnlijk “normale” USB‑sticks.

Waarom je niet zomaar een kabel of USB‑stick moet gebruiken

We gebruiken ze dagelijks: oplaadkabels voor onze telefoon, laptop of tablet. Even snel een kabel lenen van een collega, aansluiten in een vergaderruimte of je telefoon opladen bij een openbaar USB‑punt op het station. Het lijkt allemaal onschuldig.

Toch schuilt er achter dit alledaagse gebruik een groeiend cyberrisico. Een nieuw type “hacker‑kabel”, beter bekend als de O.MG Cable, laat zien hoe een gewone oplaadkabel kan worden misbruikt als aanvalsmiddel zonder dat je het merkt.

Wat is een O.MG Cable?

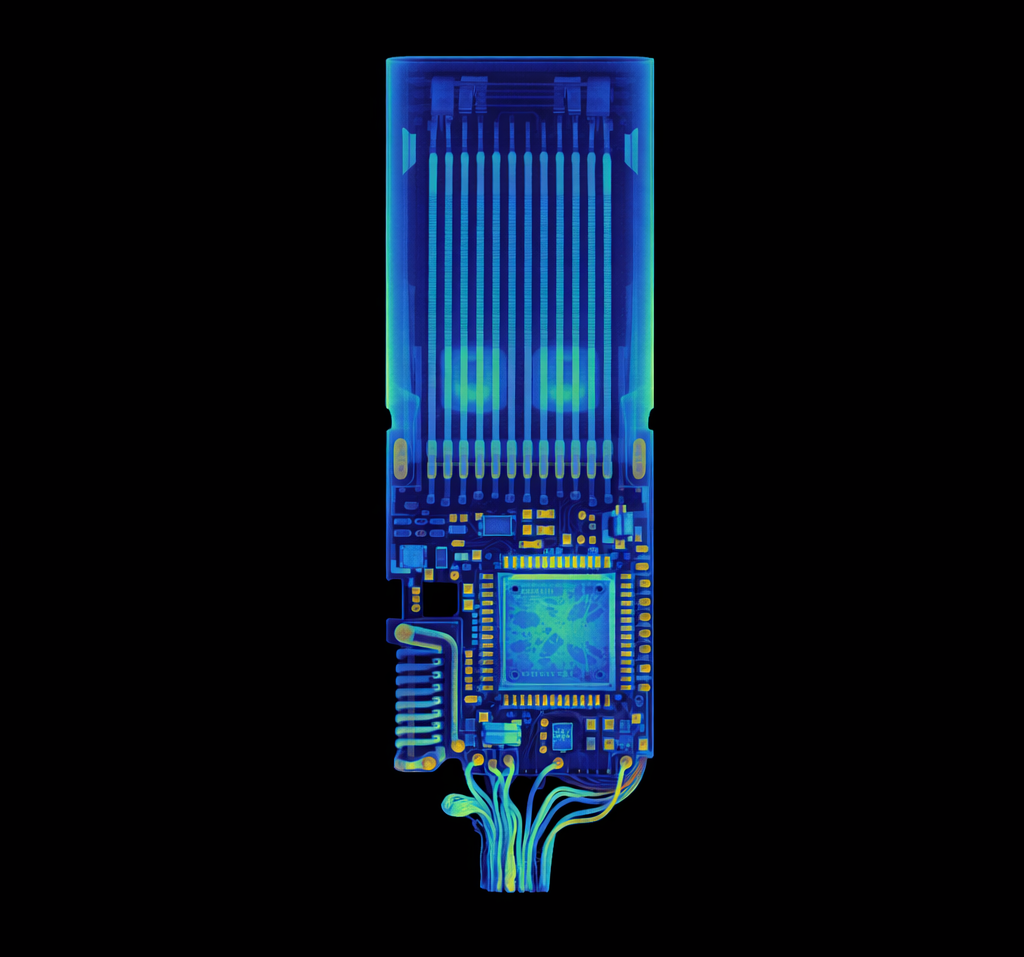

De O.MG Cable ziet eruit als een normale USB‑ of Lightning‑kabel. Hij voelt hetzelfde aan, werkt als oplader en laadt je device gewoon op. Maar van binnen bevat deze kabel extra elektronica.

De kabel is oorspronkelijk ontwikkeld voor beveiligingstests (pentesting), maar is vrij online te koop. Daardoor kan hij ook eenvoudig worden misbruikt voor kwaadwillende doeleinden. Aan de buitenkant is hij vrijwel niet van een echte kabel te onderscheiden. Alleen bij zeer nauwkeurig kijken zijn minimale verschillen te zien, zoals kleine naden of subtiele afwijkingen in de metalen connector.

Een verborgen computer in een kabel

In de O.MG Cable zit hardware die je normaal in een kleine computer zou verwachten:

- Een microcontroller die automatisch opdrachten uitvoert

- Interne opslag voor scripts en code

- Vaak een Wi‑Fi‑module voor draadloze communicatie

Niet alleen kabels: ook USB‑sticks vormen een risico

Dit risico beperkt zich niet tot kabels. USB‑sticks zoals de Rubber Ducky USB zien eruit als normale opslagsticks, maar gedragen zich als een toetsenbord. Zodra ze worden ingeplugd, voeren ze razendsnel vooraf ingestelde commando’s uit. Deze apparaten maken hiervoor gebruik van het zogenaamde HID‑protocol (Human Interface Device). Omdat besturingssystemen deze apparaten automatisch vertrouwen worden er geen waarschuwingen gegeven en is traditionele antivirusbescherming vaak niet effectief.

Zelfs wanneer iemand een USB‑stick alleen aansluit “om te kijken van wie hij is”, kan dat al voldoende zijn om wachtwoorden of andere gegevens te onderscheppen.

Wat kan zo’n kabel of USB‑stick doen?

Wanneer een O.MG Cable of Rubber Ducky wordt aangesloten, denkt de computer dat er een toetsenbord is aangesloten. Toetsenborden worden door computers automatisch vertrouwd.

Daardoor kunnen zonder waarschuwing:

- Instellingen worden aangepast

- Programma’s worden gestart

- Accounts worden aangemaakt

- Toetsaanslagen worden geregistreerd

Voorbeeld:

Stel dat een medewerker een onbekende USB‑stick gebruikt:

- Binnen enkele seconden opent er onzichtbaar een command prompt

- Er wordt een nieuw administrator account aangemaakt

- Het systeem wordt ingesteld om externe toegang toe te staan

- De aanvaller kan later vanaf afstand inloggen

Een Rubber Ducky USB-stick kan zelfs bij kort aansluiten (even kijken wat er op deze stick staat...) al wachtwoorden en andere gegevens van jouw computer verzamelen en verzenden naar de hacker.

Hoe kom je hiermee ongemerkt in aanraking?Aanvallers maken vaak gebruik van eenvoudige situaties:

- Een “vergeten” kabel in een vergaderruimte

- Gratis kabels op beurzen of evenementen

- Openbare USB‑oplaadpunten op stations en luchthavens

- Achtergelaten USB‑sticks op kantoor

Wat zijn de mogelijke gevolgen?

De impact van dit soort aanvallen kan groot zijn:

- Datalekken van gevoelige informatie

- Overname van accounts of systemen

- Installatie van ransomware

- Ongeautoriseerde toegang tot bedrijfsnetwerken

- Complianceproblemen (bijv. AVG of NEN7510)

Hoe bescherm je jezelf en je organisatie?

Gelukkig zijn de basismaatregelen eenvoudig.

Praktisch

- Gebruik alleen je eigen, vertrouwde kabels en accessoires

- Vermijd openbare USB‑oplaadpunten

- Gebruik nooit een onbekende kabel of USB‑stick

- Overweeg USB‑datablockers (alleen stroom, geen data)

- Implementeer device control / USB‑beleid

- Gebruik application control (alleen goedgekeurde software)

- Zet endpoint detection & response (EDR) in

- Beperk rechten (least privilege)

- Investeer in security awareness training

In de praktijk zien wij dat juist dit soort fysieke risico’s vaak onderbelicht zijn, terwijl ze relatief eenvoudig te misbruiken zijn.

Tot slot

Cyberdreigingen worden steeds subtieler. Niet alleen software, maar ook fysieke, alledaagse objecten vormen tegenwoordig een risico. De O.MG Cable is daar een duidelijk voorbeeld van. Wat eruitziet als een simpele kabel, kan onbedoeld toegang geven tot gevoelige data. Bewust omgaan met wat je aansluit is daarom belangrijker dan ooit.

Wil je weten hoe jouw organisatie beschermd is tegen dit soort aanvallen?

Wij helpen organisaties met het inrichten van securitybeleid, technische maatregelen en bewustwording.

Neem gerust contact op voor een adviesgesprek of een quickscan.